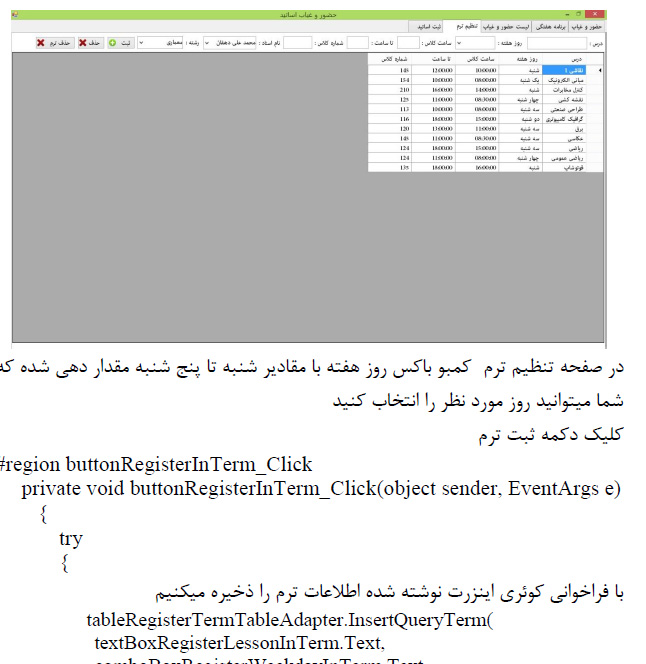

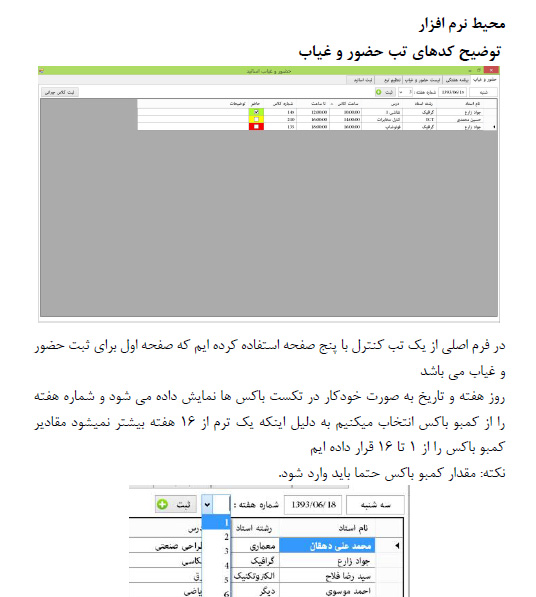

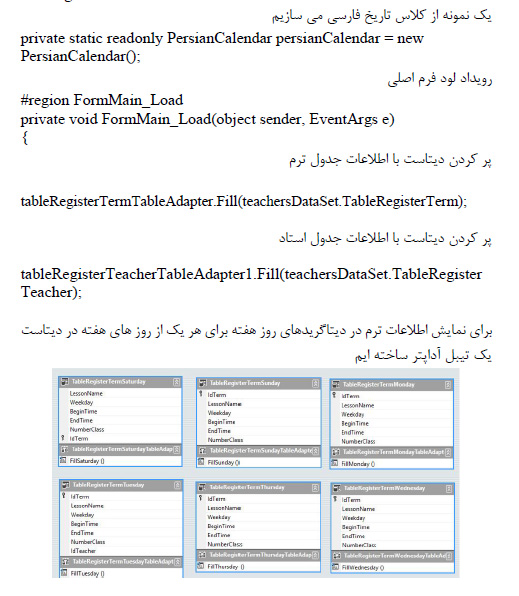

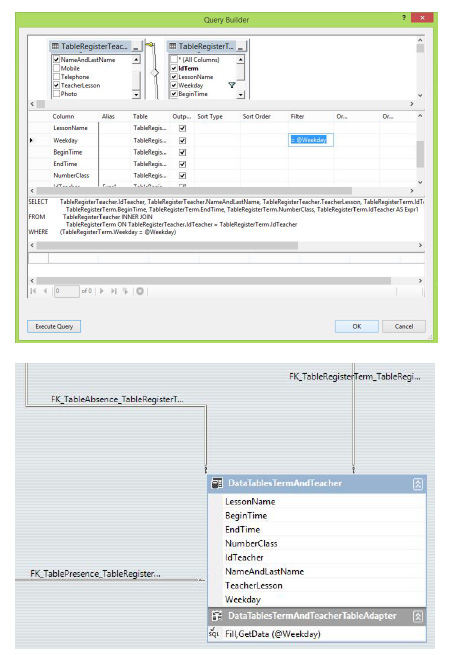

پایان نامه نرم افزار حضور و غیاب اساتید با زبان سی شارپ و پایگاه داده SQL Server

دانلود پاورپوینت در مورد اصول طراحی پایگاه دادهها

فرمت فایل: پاورپوینت

تعداد اسلاید: 416

فهرست جلسات

جلسه اول: مفاهیم پایگاه دادهها

جلسه دوم: مدلسازی معنایی دادهها

جلسه سوم: محدودیتهای روش ER

جلسه چهارم: پایگاه داده در محیط انتزاعی

جلسه پنجم: معماری پایگاه دادهها

جلسه ششم: سیستم مدیریت پایگاه دادهها

جلسه هفتم: DBMS در یک سیستم کامپیوتری

جلسه هشتم: معماری سیستم پایگاه دادهها

جلسه نهم: مدل رابطهای

جلسه دهم: قواعد جامعیت پایگاه دادهها

جلسه یازدهم: زبان SQL

جلسه دوازدهم: ادامه زبان SQL

جلسه سیزدهم: دید در مدل رابطهای

جلسه چهاردهم: طراحی پایگاه دادههای رابطهای

جلسه پانزدهم: نرمالترسازی رابطهها

جلسه شانزدهم: طراحی فیزیکی پایگاه دادهها

لینک پرداخت و دانلود *پایین مطلب*

فرمت فایل: Word (قابل ویرایش و آماده پرینت)

تعداد صفحه :24

بخشی از متن مقاله

چکیده :

پایگاه داده مجموعهای از دادههای بهم مرتبط است که توسط برنامهای که DBMS نامیده میشود، سازماندهی میشود. پایگاه دادهها اطلاعات مهمی را برای کاربراشان مهیا میکنند. بنابراین امنیت و حفاظت از آنها از اهمیت بسیار زیادی برخوردار است. امنیت پایگاه دادهها به حفاظت اطلاعات و کنترل دسترسی کاربران توجه دارد. این مقاله به اصول امنیت و سیاستهای مهم دراین مورد و احتیاجات امنیتی سیستمها میپردازد. همچنین راههایی را برای کنترل دسترسی که از مهمترین احتیاجات هر سیستم پایگاه دادهای است، ارائه میکند.

دراین مقاله با معرفی چند زمینه پیشرفته مطالعاتی امروزی بعضی مشکلات حل نشده دراین زمینه را نیز به خوانند معرفی میکند.

مقدمه :

در طی سه دهة اخیر تعداد پایگاه دادههای کامپیوتری افزایش بسیاری داشته است. حضور اینترنت به همراه توانائیهای شبکه، دسترسی به داده و اطلاعات را آسانتر کرده است. به عنوان مثال، کاربران امروزه میتوانند به حجم بالایی از اطلاعات در فاصلة زمانی بسیار کوتاهی دسترسی پیدا کنند. به همین نسبتی که ابزارها و تکنولوژی دسترسی و استفاده از اطلاعات توسعه مییابند، نیاز به حفاظت اطلاعات هم بوجود میآید. بسیاری دولتها و سازمانها صنعتی دادههای مهم و طبقه بندی شدهای دارند که باید حفاظت شوند. سازمانهای بسیار دیگری هم مثل مؤسسات دانشگاهی نیز اطلاعات مهمی در مورد دانشجویان و کارمندانشان دارند. در نتیجه تکنیکهایی برای حفاظت داده های ذخیره شده در سیستمهای مدیریت پایگاه داده،[1] اولویت بالایی پیدا کردهاند.

در طول سه دهة اخیر، پیشرفتهای بسیاری در مورد امنیت پایگاه دادهها حاصل شده است. بسیاری از کارهای اولیه روی امنیت پایگاه دادههای آماری انجام شد. در دهة 70، همزمان با شروع تحقیقات روی پایگاه دادههای رابطهای، توجه مستقیماً به سمئله کنترل دسترسی[2] بود و بیشتر از همه، کار روی مدلهای کنترل دسترسی احتیاطی[3] شروع شد؛ ولی در واقع تا مطالعات نیروی هوایی در 1982، که تلاش وسیعی برای DBMSهای امن چند سطحی[4] بود، کار مهمی انجام نشد.

در هزارة جدید با حضور تکنولوژیهای مثل کتابخانههای دیجیتال، شبکه گستره جهانی و سیستمهای محاسباتی اشتراکی، علاقه بسیاری به امنیت نه تنها در بین سازمانهای دولتی، بلکه بین سازمانهای اقتصادی هم وجود دارد. این مقاله مروری به پیشرفتها و محصولات در سیستمهای پایگاه دادهای امن در بر دو زمینة اجباری و احتیاطی دارد.

2ـ کنترل دسترسی (مفاهیم و سیاستها) :

دراین بخش مفاهیم پایه در کنترل دسترسی معرفی میشوند. سپس در مورد سیاستهای کنترل دسترسی احتیاطی و الزامی بحث میشود و نهایتاً مروری داریم بر سیاستهای سرپرستی.

2ـ1ـ مفاهیم اساسی :

کنترل دسترسی معمولاً در مقابل، مجموعه ای از قوانین اعطای مجوز که توسط مدیران امنیتی یا کاربران براساس بعضی سیاستهای خاص ارائه میشوند، قرار دارد.

قانون اعطای مجوز، در حالت کلی بیان میکند که فرد (Subject) S اجازه دارد که امتیاز P (Priuilege) را بروی شیئی (Object) O بکار ببرد.

اشیاء مجاز[5] : ترکیبات غیرفعال سیستم هستند که باید در مقابل دسترسیهای غیرمجاز محافظت شوند. اشیایی که باید به آنها متوجه شدند به مدل دادهای مورد استفاده بستگی دارند. به عنوان مثال، در یک سیستم عامل فایلها و دایرکتوریها اشیاء هستند. در حالیکه، در یک DBMS منابعی که باید محافظت شوند رابطه ها، دیدها و صفات هستند.

اشخاص مجاز[6] : موجودیتهایی در سیستم هستند که اجازة دسترسی به آنها داده میشود. اشخاص به دستههای زیر تقسیم بندی میشدند :

2ـ2ـ سیاستهای کنترل دسترسی :

سیاستهای کنترل دسترسی، معیارهایی هستند که براساس آنها تعیین میشود آیا یک درخواست دسترسی باید مجاز شمرده شود یا نه. یک طبقه بندی کلی بین سیاستهای کنترل دسترسی احتیاطی و الزامی است.

2ـ2ـ1ـ سیاستهای کنترل دستری احتیاطی :

سیاستهای کنترل دسترسی احتیاطی (DAC) ، دسترسی افراد به اشیاء را براساس شناسه افراد و قوانین و مجوزها کنترل میکند. و قوانین برای هر فرد مجوزهایی را که میتواند برای انجام عملیات روی اشیاء بکار برد، بیان میکند. وقتی تقاضای درخواستی به سیستم میآید، مکانیسم دسترسی مشخصی میکند آیا قانونی برای تأیید این درخواست وجود دارد یا نه. اگر قانونی وجود داشت درخواست مجاز شمرده میشود در غیراین صورت رد میشود. چنین مکانیزمی احتیاطی است و در آن به اشخاص اجازه داده میشود که مجوز دسترسی به دادههایشان را به دیگران بدهند.

سیاستهای دسترسی احتیاطی انعطاف پذیری زیادی دارند. به طوری که، اجازه تعریف محدوده وسیعی از قوانین کنترل دسترسی را با استفاده از انواع مختلف مجوزها را میدهند. مثل مجوزهای مثبت و منفی و مجوزهای قوی و ضعیف. در زیر توضیح مختصری از هر کدام ارائه میشود.

در سیستمی که مجوز مثبت دارد. هرگاه فردی بخواهد به شیئی خاصی دسترسی داشته باشد، سیستم چک میکند آیا مجوزی وجود دارد و فقط در صورت وجود، به شخص اجازه دسترسی داده میشود. عدم وجود مجوز به معنی رو درخواست است. مشکل این خط مشی این است که، عدم وجود مجوزهای منفی حل شد که به معنی رد قطعی مجوز در چنین مواردی است.

بعضی مدلهایی که هر دو مجوز مثبت و منفی را دارند به دو دسته مجوزهای قوی و ضعیف نیز تقسیم میشوند. مجوزهای قوی (چه مثبت و چه منفی) باطل نمیشوند. در حالیکه، مجوزهای ضعیف براساس قوانین خاصی توسط مجوزهای قوی یا ضعیف دیگری میتوانند باطل شوند.

2ـ2ـ2ـ سیاستهای کنترل و دسترسی الزامی :

سیاستهای کنترل دسترسی الزامی (MAC) بیان کننده دسترسی است که افراد به اشیاء براساس رده بندی شیئی و فرد، دارند. این نوع از امنیت تحت عنوان امنیت[10] چند لایه هم نام برده میشود. سیستمهای پایگاه دادهای که خصوصیات امنیت چند لایه را تأمین میکنند. DBMS های این چند لایه (MLS/DBMS) یا DBMS های مطمئن نامیده میشوند. بیشتر MLS/DBMSها براساس سیاست Bell و Lapadula ، طراحی و ساخته شدهاند. دراین خطمشیها، افراد به عنوان سطوح مجاز مطرح میشوند و میتوانند در سطح مجاز خود عمل کنند. اشیاء به سطوح مجاز مطرح میشوند و میتوانند در سطوح مجاز خود عمل کنند. اشیاء به سطوح حساسیت ارجاع میشوند. سطوح مجاز حساسیت را سطوح امنیت مینامند. آنچه در زیر میآید، دو قانون مهم این خط مشی است :

ـ ویژگی امنیتی ساده : یک فرد دسترسی خواندن یک شیئی را دارد اگر سطح امنیتی آن بر سطح امنیتی شیئی مسلط باشد.

ـ ویژگی ستاره : یک فرد دسترسی نوشتن یک شیئی را دارد اگر سطح امنیتی شیئی توسط سطح امنیتی فرد پوشانده شود.

شکل زیر تفاوت بین سیاستهای الزامی و احتیاطی را نشان میدهد. تحت سیاست احتیاطی یک تقاضای دسترسی مجاز شمرده میشود اگر قانونی وجود داشته باشد که دسترسی را مجاز بداند. در مقابل، دو سیاست الزامی یک دسترسی مجاز است، اگر رابطه خاصی بین سطح امنیتی شخصی که تقاضای دسترسی دارد و سطح امنیتی شیئی که مورد تقاضاست، وجود داشته باشد.

متن کامل را می توانید بعد از پرداخت آنلاین ، آنی دانلود نمائید، چون فقط تکه هایی از متن به صورت نمونه در این صفحه درج شده است.

دانلود فایل

![]()

Key board

mouse

ALU

CU

CPU

monitor

printer

CD/DVD/HD

Data information

processپایگاه داده و پایگاه داده11 »2 »

تعریف فیلد :

کوچکترین واحد داده ی ذخیره شده را فیلد می نامند ، هر فیلد دارای دو مشخصه است که عبارتند از :

-1 نوع فیلد Type

-2 اندازه فیلد Size

field Data

Name = "Ali"

دو واژه ی نوع و سایز در کنار یکدیگر Domain فیلد را می سازند .

Domain ( Type,Size)

واحد ذخیره سازی داده ها بایت نامیده می شود . هر بایت شامل 8 بیت ( 0 یا 1 ) است .

1 byte : 8 bit

1 K byte : 1024 byte

1 M byte: 1024 K byte

1 G byte : 1024 M byte

اگر یک Hard خالی در اختیار داشته باشیم و 60 گیگابایت حافظه داشته باشیم اگر به تعداد زیر کلیدها را بزنیم حافظه

پر می شود . 40×1024×1024

تعریف رکورد اطلاعاتی : مجموعه ی فیلدهای به هم مرتبط یک رکورد نامیده می شود .

فایل ها : مجموعه ای از رکوردهای به هم مرتبط هستند .

Var

Student record

( St.No : char (5

( Name : char ( 20

Date : YYYY/dd/MM

ST.NO Name Data

1235 1359

R 1360 1270

1300 A 1359

1361 S 1405

1750 M 1359

« فیلد احتیاج به فضا یا حافظه دارد »

A Data

feild«12» پایگاه داده و پایگاه داده2

تعریف بانکهای اطلاعاتی :

مجموعه ای از یک سری فایل های از هم مجزا می باشد . یک بانک اطلاعاتی از ترکیب چندین فایل از هم مجزا است

که به دنبال ارتباط آنها هستیم .

تعریف سیستم فایل :

همان طور که می دانیم فایل مجموعه ای از رکوردهای به هم مرتبط می باشد ، File system در یک سیستم عامل به

ساختار کلی نامگذاری ، ذخیره سازی و سازمان دهی فایل ها گفته می شود .

هر فایل سیستم از فایل ها ، دایرکتوری ها و فولدرها و اطلاعات لازم برای پیدا کردن و دستیابی به فایل ها تشکیل می شود .

تعریف بانک اطلاعاتی :

بانک های اطلاعاتی ، پایگاه داده ها ، D.Base ،Data base انباری ( انباره ای ) است که تمام داده ها در ان نگه داری

می شود و در واقع محیطی است برای ذخیره سازی یک مجموعه از فایل های داده ای مجزا ، کاربرانی که از این سیستم

ها استفاده می کنند قادرند اعمالی چون اضافه کردن ( Insert ) ، بازیابی ( Load ) ، به روز رسانی ( Update ) و حذف

( Delete ) را انجام دهند .

در طراحی فایل ها از جدول استفاده می کنیم . ( Table )

پایگاه داده ها مجموعه ای از رکوردهای اطلاعاتی است که توسط سیستم های کاربردی در واحدهای عملیاتی مثل

تجاری ، علمی ، ... مورد استفاده قرار می گیرد .

مجموعه تست

-1 رابطه XYZ به شکل روبرو را در نظر بگیرید . این رابطه در چه سطحی از نرمال بودن است ؟

NF (1 1

NF (2 2

NF (3 3

BCNF (4

-2 نمودار ER روبرو را در نظر بگیرید . با فرض آنکه در موجودیت 200 رکورد و در موجودیـت پـروژه نیـز 5

رکورد موجود باشد حداقل و حداکثر تعداد رکوردها در پیوند طبیعی این دو موجودیت چیست ؟

1000 و (0 1

200 ، 2 (5

2000 و 3 (5

1000 ، 200 4 (

-3 نمودار FD زیر را در نظر بگیرید . کدام FD متعلق به مجموعه حداقل FD ها است ؟

c® b 1 (

c® a 2 (

d ® a 3 (

c® ab 4 (

-4 روش مناسب برای تعریف محدودیت های جامعیتی عمومی در SQL چیست ؟

Create Domain 2( Create Table (1

Triggered Procedure 4( Create Assertion 3(

-5 پرس و جوی ذیل در یک پایگاه داده مطرج است :

« اسامی کارمندانی که مدیر پروژه نیز می باشند را لیست نماید . »

کدامیک از عبارت ذیل برای فرموله کردن پرس و جوی فوق نادرست است ؟

1) Select ename from EmPs e where some Projs P

SATISFIES P.Pmgr = e.emPno

2) Select ename from EmPs e where ONE Projs P

SATISFIES P.Pmgr = e.emPno

3) Select ename from EmPs e where e.emPno = ANY ( SELECT P.Pmgr FromProj S.P )

4) Select ename WHERE exists

SELECT *from Projs P

WHERE P.Pmgr = e.emPno

-6 اگر رابطه R(a,b) دارای تعداد r تاپل بوده و رابطه S(a,c) دارای تعداد تاپل آنگاه تعداد کمینـه و بیشـینه

تاپل های r Us : برابر است

(max(r,s) , min(r,s 4( r+s , max (r,s) 3( max (r,s) , r-s 2( r+s , min (r,s) (1

-7 کدام یک از گزینه های زیر درست است ؟

( ( )) 1( s cÙd (R) ºs c d (R R ) - s ( ) (2 s c-d ºs s c d R

( ) ( ) ( ) 3( s c c (R 1´R 2 ) º ¥ R R 1 2 (4 s cÚd R ºs s c d R R I«132» پایگاه داده و پایگاه داده2

-8 نتیجه عبارت زیر چیست ؟

( select street , average – salary : avg ( select P.e.salary from partition P )

From e in ( select ( Employee ) P

From P in Persons

Where "has a job " in P.activities )

Group by e.live – in .building . address.street

Order by avg ( select P.e salary from partition P )

[.].street

1) نام خیابانی که متوسط حقوق کارمندانی که در خیابان زندگی می کنند از متوسط حقوق کارمندان بقیـه خیابـان

کمتر است .

2) نام خیابانی که متوسط حقوق گروهی از کارمندانی که در آدرس مشخصی از آن خیابان زنـدگی مـی کننـد بـرای

اولین ورودی ذکر شده است .

3) نام خیابانی که متوسط حقوق گروهی از اشخاص که در آن خیابان زندگی می کنند برابـر اسـت بـا اولـین آدرس

خیابانی که ذکر شده است .

4) نام خیابانی که متوسط حقوق گروهی از کارمندان که در آدرس مشخص از آن خیابـان زنـدگی مـی کننـد بـرای

اولین خیابان به ترتیب ایفا ذکر شده است .

-9 در عبارت

SELECT state.COUNT ( state )

FROM Costomer – T

GROUP BY State HAVING COUNT ( state ) >1

1) می توانیم از یک subquery استفاده کنیم .

2 ) می توانیم از WHERE به جای HAVING استفاده کنیم .

3 ) می توانیم از COUNT ( STATE) <10 br="" /> 4 ) می توانیم از COUNT(*) به جای COUNT (State) استفاده کنیم .پایگاه داده و پایگاه داده133 »2 »

-10 کدام یک از عبارات زیر نادرست است ؟

1 ) استفاده از Correlated Query بجای join موجب پایین آمدن کارایی (performance ) می شود .

2 ) هر Query که قابل بیان به صورت Natural join می باشد می تواند به صورت یک Sub query نیز بیان شود .

3 ) هر Query Query که قابل بیان به صورت یک Sub query می باشد و می تواند به صورت Equi join نیز بیان می شود .

4 ) هر Query که قابل بیان به صورت یک Equi join می باشد می تواند به صورت یک Natural join نیز بیان می شود.

نوع فایل:PDF

سایز:7.66 mb

تعداد صفحه:137

پاورپوینت پایگاه داده ها پیرنیا 29اسلاید

) سیر تحول سیستمهای ذخیره و بازیابی اطلاعات (Storage and Retrieval Systems)

1-1) مقدمه : نیاز همیشه انسان به اطلاعات

2-1) تعریف سیستم ذخیره و بازیابی اطلاعات

3-1) تعریف سیستم واسط ذخیره و بازیابی

4-1) عناصر تشکیل دهنده یک سیستم ذخیره و بازیابی اطلاعات

- سخت افزار (Hardware)

- نرم افزار (Software)

- کاربر (User)

- داده (Data)

5-1) تعریف داده و اطلاع

6-1) مروری بر نسلهای تکنولوژی سیستم واسط

) پایگاه داده ها (Database)

1-2) تعریف

2-2) شرح کلمات مورد استفاده در تعریف

- داده های یکپارچه (Integrated Data)

- افزونگی (Redundancy)

- ساختار داده ها (Data Structure)

3-2) یک مثال مقدماتی برای درک تعریف پایگاه داده

- تعریف ناسازگاری داده ها (Data Inconsistency)

- تعریف بروز رسانی منتشر شونده (Propagating Updates)

- تعریف استقلال داده ای (Data Independence)

3) عناصر اصلی محیط پایگاه داده ها

1-3) سخت افزار (Hardware)

2-3) نرم افزار (Software)

3-3) کاربر (User)

4-3) داده (Data)